Dieses Kapitel behandelt jene Authentifizierungsprotokolle die vom Modul MOA-ID-Auth unterstützt werden. Wobei die Verwendung der Protokolle PVP 2.1 oder OpenID Connect empfohlen wird. Das Protokoll SAML 1, welches bis zur MOA-ID Version 1.5.1 verwendet wurde, wird jedoch ab der Version 2.0 nur mehr aus Kompatibilitätsgründen angeboten und nicht mehr aktiv weiterentwickelt.

In diesem Abschnitt sind die Zugangspunkte der vom Modul MOA-ID-Auth unterstützten Protokolle kurz zusammengefasst. Eine detaillierte Beschreibung der einzelnen Protokolle finden Sie in den anschließenden Unterkapiteln.

| Protokoll | Requesttyp | URL |

|---|---|---|

| SAML 1 | Authentifizierungsrequest | https://<host>:<port>/moa-id-auth/StartAuthentication |

| SAML 1 | GetAuthenticationData |

https://<host>:<port>/moa-id-auth/services/GetAuthenticationData http://<host>:<port>/moa-id-auth/services/GetAuthenticationData |

Die nachfolgende Tabelle beinhaltet eine Liste aller Attribute die vom Modul MOA-ID-Auth an die Online-Applikation zurückgeliefert werden können, sofern diese nach der Authentifizierung zur Verfügung stehen. Alle Namen beziehen sich auf den Attributnamen im jeweiligen Protokoll. Detailinformationen zu den einzelnen Attributen finden Sie in der PVP 2.1 Spezifikation der der STORK Spezifikation.

| Protokolle | Beschreibung | |||

|---|---|---|---|---|

| PVP 2.2 | OpenID Connect | SAML 1 | ||

| Name | Profil | |||

| urn:oid:1.2.40.0.10.2.1.1.149 | BPK | eID | /saml:Assertion/saml:AttributeStatement/ saml:Subject/saml:NameIdentifier |

Bereichsspezifisches Personenkennzeichen (bPK / wbPK) Hinweis: Der Syntax für dieses Attribut bei den Protokollen PVP 2.1 und OpenID Connect ist bPK-value := (BEREICH ":" bPK/wbPK) wobei unter Bereich der öffentliche Bereich (Target) der Online-Applikation oder die Stammzahl des Auftraggebers bei Anwendungs-verantwortlichen aus der Privatwirtschaft angegeben wird. |

urn:oid:2.5.4.42 |

given_name | profile | <saml:Attribute AttributeName="PersonData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Vorname |

urn:oid:1.2.40.0.10.2.1.1.261.20 |

family_name | profile | <saml:Attribute AttributeName="PersonData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Familienname |

| urn:oid:1.2.40.0.10.2.1.1.55 | birthdate | profile | <saml:Attribute AttributeName="PersonData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Geburtsdatum im Format JJJJ-MM-TT |

| urn:oid:1.2.40.0.10.2.1.1.261.64 | EID-CCS-URL | eID | <saml:Attribute AttributeName="bkuURL" AttributeNamespace="http://reference.e-government.gv.at/namespace/moa/20020822#"> | URL auf die Bürgerkartenumgebung die für die Authentifizierung verwendet wurde. Im Falle einer Anmeldung mittels STORK steht dieses Attribut NICHT zur Verfügung. |

| urn:oid:1.2.40.0.10.2.1.1.261.94 | EID-CITIZEN-QAA-LEVEL | eID | Authentifizierungslevel des Bürgers | |

| urn:oid:1.2.40.0.10.2.1.1.261.32 | EID-ISSUING-NATION | eID | <saml:Attribute AttributeName="EID-ISSUING-NATION" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Landescode gem. ISO-3166 ALPHA-2 |

| urn:oid:1.2.40.0.10.2.1.1.261.34 | EID-SECTOR-FOR-IDENTIFIER | eID | Bereich für den die bPK / wbPK berechnet wurde. | |

| urn:oid:1.2.40.0.10.2.1.1.261.66 | EID-SIGNER-CERTIFICATE | eID | <saml:Attribute AttributeName="SignerCertificate" AttributeNamespace="http://reference.e-government.gv.at/namespace/moa/20020822#"> | Base64 kodiertes Zertifikat, dass für die Anmeldung verwendet wurde. |

| urn:oid:1.2.40.0.10.2.1.1.261.22 | ENC-BPK-LIST | eID | <saml:Attribute AttributeName="ENC-BPK-LIST" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Liste von verschlüsselten bPKs für andere Bereiche als der Lebensbereich der Online Applikation |

| urn:oid:1.2.40.0.10.2.1.1.261.28 | BPK-LIST | eID_gov | <saml:Attribute AttributeName="BPK-LIST" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Liste von bPKs für andere Bereiche als der Lebensbereich der Online Applikation |

| urn:oid:1.2.40.0.10.2.1.1.261.39 | EID-ONLINE-IDENTITY-LINK | eID_gov | <saml:Attribute AttributeName="EID-ONLINE-IDENTITY-LINK" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Online Personenbindung des E-ID |

| urn:oid:1.2.40.0.10.2.1.1.261.109 | EID-IDENTITY-STATUS-LEVEL | eID_gov | <saml:Attribute AttributeName="EID-IDENTITY-STATUS-LEVEL" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Kennzeichnet den Status der zusätzlich zu diesem Attribut übertragenen Identitätsdaten. |

| urn:oid:1.2.40.0.10.2.1.1.261.106 | MANDATE-TYPE-OID | mandate | Bezeichnung als OID des verwendeten Vollmachten-Profils | |

| urn:oid:1.2.40.0.10.2.1.1.261.68 | MANDATE-TYPE | mandate | <saml:Attribute AttributeName="RepresentationType" AttributeNamespace="http://reference.e-government.gv.at/namespace/mandates/20040701#"> | Bezeichnung des verwendeten Vollmachten-Profils. |

| urn:oid:1.2.40.0.10.2.1.1.261.76 | MANDATOR-LEGAL-PERSON-SOURCE-PIN-TYPE | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Gibt an, um welche Art der Stammzahl einer vertretenen juristischen Person es sich handelt. |

| urn:oid:1.2.40.0.10.2.1.1.261.100 | MANDATOR-LEGAL-PERSON-SOURCE-PIN | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Stammzahl der juristischen Person, für die Vollmachts- bzw. Vertretungsbe-fugnisse ausgeübt werden. |

| urn:oid:1.2.40.0.10.2.1.1.261.98 | MANDATOR-NATURAL-PERSON-BPK | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Bereichsspezifisches Personenkennzeichen des Vollmachtgebers |

| urn:oid:1.2.40.0.10.2.1.1.261.72 | MANDATOR-NATURAL-PERSON-ENC-BPK-LIST | mandate | <saml:Attribute AttributeName="MANDATOR-NATURAL-PERSON-ENC-BPK-LIST" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Liste von verschlüsselten bPKs des Mandators für andere Bereiche als der Lebensbereich der Online Applikation |

| urn:oid:1.2.40.0.10.2.1.1.261.73 | MANDATOR-NATURAL-PERSON-BPK-LIST | mandate | <saml:Attribute AttributeName="MANDATOR-NATURAL-PERSON-BPK-LIST" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Liste von bPKs des Mandators für andere Bereiche als der Lebensbereich der Online Applikation |

| urn:oid:1.2.40.0.10.2.1.1.261.78 | MANDATOR-NATURAL-PERSON-GIVEN-NAME | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Vorname(n) der natürlichen Person, die die Vollmacht erteilt hat, bzw. die vertreten wird. |

| urn:oid:1.2.40.0.10.2.1.1.261.80 | MANDATOR-NATURAL-PERSON-FAMILY-NAME | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Nachname der Person, die die Vollmacht erteilt hat, bzw. die vertreten wird. |

| urn:oid:1.2.40.0.10.2.1.1.261.82 | MANDATOR-NATURAL-PERSON-BIRTHDATE | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Geburtsdatum der Person, die die Vollmacht erteilt hat, bzw. die vertreten wird im Format JJJJ-MM-TT |

| urn:oid:1.2.40.0.10.2.1.1.261.84 | MANDATOR-LEGAL-PERSON-FULL-NAME | mandate | <saml:Attribute AttributeName="MandateData" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Name der juristischen Person bzw. Personenmehrheit gemäß zugrundeliegendem Register. |

| urn:oid:1.2.40.0.10.2.1.1.261.86 | MANDATE-PROF-REP-OID | mandate | <saml:Attribute AttributeName="OID" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Object Identifiern (OID) zur Kennzeichnung von berufsmäßigen ParteienvertreterInnen bzw. OrganwalterInnen. |

| urn:oid:1.2.40.0.10.2.1.1.261.88 | MANDATE-PROF-REP-DESCRIPTION | mandate | <saml:Attribute AttributeName="OIDTextualDescription" AttributeNamespace="http://reference.e-government.gv.at/namespace/persondata/20020228#"> | Textuelle Beschreibung der Eigenschaft als berufsmäßiger ParteienvertreterIn. |

| urn:oid:1.2.40.0.10.2.1.1.261.90 | MANDATE-REFERENCE-VALUE | mandate | <saml:Attribute AttributeName="mandateReferenceValue" AttributeNamespace="http://reference.e-government.gv.at/namespace/moa/20020822#"> | Die im Rahmen einer elektronischen Vollmachtserstellung generierte Transaktionsnummer. |

Vom Modul MOA-ID-Auth werden verschiedene Authentifizierungsprotokolle wobei diese Protokolle die Fehlerrückgabe unterschiedlich spezifizieren. Zusätzlich zu den protokollabhängigen Statuscodes (siehe Spezifikation des jeweiligen Protokolls) werden zusätzliche protokollunabhängige Statuscodes an den Service Provider zurückgeliefert, wobei sich das Format der Fehlerrückgabe jedoch weiterhin protokollspezifisch ist.

Die nachfolgende Tabelle zeigt alle protokollunabhängigen Statuscodes welche vom Modul MOA-ID-Auth zurückgeliefert werden können.

Alle Statuscodes beginnend mit der Zahl eins beschreiben Fehler welche während des Identifizierungs- und Authentifizierungsvorgangs aufgetreten sind.

| Statuscode | Beschreibung |

|---|---|

| 1000 | Anmeldung an der angeforderten Online-Applikation wird nicht unterstützt. |

| 1001 | Es ist bereits eine Anmeldung im Gange. |

| 1002 | Fehlerhafter Parameter |

| 1003 | Anfrage nur über https möglich |

| 1004 | Zertifikat konnte nicht ausgelesen werden |

| 1005 | Die Authentifizierung wurde durch den Benutzer abgebrochen |

| 1006 | Vollmachtsmodus für nicht-öffentlichen Bereich wird nicht unterstützt. |

| 1007 | Vollmachtsmodus für ausländische Personen wird nicht unterstützt. |

| 1008 | Es konnten nicht alle minimal erforderlichen Identifikations- oder Authentifikationsmerkmale ermittelt werden. |

| Statuscode | Beschreibung |

|---|---|

| 1100 | Ungültige MOA SessionID |

| 1101 | Fehler beim Parsen eines Parameters |

| 1102 | Fehler beim Validieren der Personenbindung |

| 1103 | Signatur ungültig |

| 1104 | Zertifikat der Personenbindung ungültig |

| 1105 | Zertifikat der Signatur ungültig |

| 1106 | Fehler beim Validieren des AuthBlocks |

| 1107 | Fehler beim Validieren eines SSL-Server-Endzertifikates |

| 1108 | Fehler beim Validieren der Online Vollmacht. |

| 1109 | Fehler beim Validieren der SZR-Gateway Response |

| 1110 | Ungültige Single Sign-On Session |

| 1111 | Der Anmeldevorgang wurde automatisiert abgebrochten da dem Benutzer die nötigen Zugriffsrechte für diese Online Applikation fehlen. |

Alles Statuscodes beginnend mit der Zahl vier beschreiben Fehler die während der Kommunikation mit externen Services aufgetreten sind.

Tritt während des Anmeldevorgangs in der Bürgerkartenumgebung ein Fehler auf so wird der entsprechende Fehlercode an den Service Provider weitergereicht. Der der durch das Modul MOA-ID-Auth weitergereichte Statuscode für Bürgerkartenumgebungsfehler weißt das folgende zweiteilige Format auf. Der erste Teil, bestehend aus zwei Dezimalstellen, kennzeichnet den Fehler als Fehler als Bürgerkartenumgebungsfehler. Der zweite Teil, bestehend aus vier Dezimalstellen bezeichnet den eindeutigen Identifikator des Fehlers aus der Bürgerkartenumgebung (siehe SecurityLayer Spezifikation).

{40}{xxxxx}

{40} ... MOA-ID Statuscode für Fehler aus der Bürgerkartenumgebung

{xxxx} .... Fehlercode der Bürgerkartenumgebung.

Tritt während der Kommunikation mit dem Online-Vollmachten Service oder der Vollmachtsauswahl ein Fehler auf so wird der entsprechende Fehlercode an den Service Provider weitergereicht. Der der durch das Modul MOA-ID-Auth weitergereichte Statuscode für Fehler aus dem Online-Vollmachten Service weißt das folgende zweiteilige Format auf. Der erste Teil, bestehend aus drei Dezimalstellen, kennzeichnet den Fehler als Fehler als Online-Vollmachten Service Fehler. Der zweite Teil, bestehend aus drei Dezimalstellen bezeichnet den eindeutigen Identifikator des Fehlers aus dem Online-Vollmachten Service (siehe Online-Vollmachten Spezifikation).

{411}{xxxx}

{411} ... MOA-ID Statuscode für Fehler aus dem Online-Vollmachten Service.

{xxx} .... Fehlercode des Online-Vollmachten Service.

Zusätzlich zu den gemappten Fehlern aus dem Online-Vollmachen Service werden zusätzliche weitere Fehlercodes definiert.

| Statuscode | Beschreibung |

|---|---|

| 41000 | Das Online-Vollmachten Service ist nicht erreichbar |

| 41001 | Allgemeiner Fehler bei der Kommunikation mit dem Online-Vollmachten Service |

| Statuscode | Beschreibung |

|---|---|

| 4200 | Das SZR-Gateway Service ist nicht erreichbar |

| 4201 | Die Antragung in das SZR ist fehlgeschlagen |

| Statuscode | Beschreibung |

|---|---|

| 4300 | Fehler beim Aufruf von MOA SP/SS |

| Statuscode | Beschreibung |

|---|---|

| 4400 | Fehler beim Generieren der Anmeldedaten |

| 4401 | Die Verwendung des angeforderten federated IDP ist nicht erlaubt |

| Statuscode | Beschreibung |

|---|---|

| 4500 | Der Zugriff auf einen Attributprovider ist nicht erlaubt |

| 4501 | Die Requestgenerierung für den Zugriff auf den Attributprovider schlug fehl |

| 4502 | Die Response vom Attributeprovider ist ungültig oder nicht errlaubt |

| 4503 | Die Response vom Attributeprovider beinhaltet einen Fehlercode |

Alles Statuscodes beginnend mit der Zahl sechs beschreiben protokollspezifische Fehler die nicht durch das jeweilige Authentifizierungsprotokoll abgebildet werden.

| Statuscode | Beschreibung |

|---|---|

| 6000 | Das Authentifizierungsprotokoll wurde nicht erkannt oder wird nicht unterstützt |

| 6001 | Der STORK Request wurde nicht erkannt oder wird nicht unterstützt |

| Statuscode | Beschreibung |

|---|---|

| 6300 | Fehlerhaftes SAML Artifact Format |

Alles Statuscodes beginnend mit der Zahl neun beschreiben interne Serverfehler.

| Statuscode | Beschreibung |

|---|---|

| 9000 | Fehlerhaftes BKU-Selection Template |

| 9001 | Fehlerhaftes Send-Assertion Template |

| 9002 | Fehlerhaftes SecurityLayer Template. |

| 9003 | Fehlerhafte STORK VIDP Konfiguration |

| 9004 | Fehlerhafte STORK Konfiguration |

| 9005 | Fehlerhafte OpenID Connect Konfiguration |

| 9006 | Es sind keine Vollmachtsprofile konfiguriert. |

| 9007 | Der SZR-Gateway Client konnte nicht initialisiert werden. |

| 9008 | Fehler beim Verarbeiten eines Konfigurationsparameters. |

| 9099 | Allgemeiner Konfigurationsfehler |

| Statuscode | Beschreibung |

|---|---|

| 9100 | Fehler beim Einlesen einer externen Ressource. |

| 9101 | Datenbankzugriffsfehler |

| 9102 | Fehler beim Erzeugen einer internen Datenstruktur |

| 9103 | Fehler bei der Verarbeitung eines Templates |

| 9104 | Fehler bei der Auswahl oder Initialisierung des gewünschten Anmeldeprozesses |

| 9105 | Fehler bei der Fortführung des Anmeldeprozesses |

| 9199 | Allgemeiner interner Fehler |

SAML 1 wird durch MOA-ID-Auth 2.0 auch weiterhin, aus Gründen der Abwärtskompatibilität, als Authentifizierungsprotokoll unterstützt. Es wird jedoch der Umstieg auf ein aktuelles Authentifizierungsprotokoll wie PVP 2.1 oder OpenID Connect empfohlen.

Die nachfolgenden Abschnitte beschreiben den Anmeldevorgang unter Verwendung von SAML1 wobei die Funktionalität, wie sie aus MOA-ID <= 1.5.1 bekannt ist, auch weiterhin unterstützt wird (Bürgerkartenauswahl auf Seiten des Service Provider). Zusätzlich steht für SAML 1 jedoch auch die Funktionalität der automatischen Generierung der Bürgerkartenauswahl durch das Modul MOA-ID-Auth zur Verfügung.

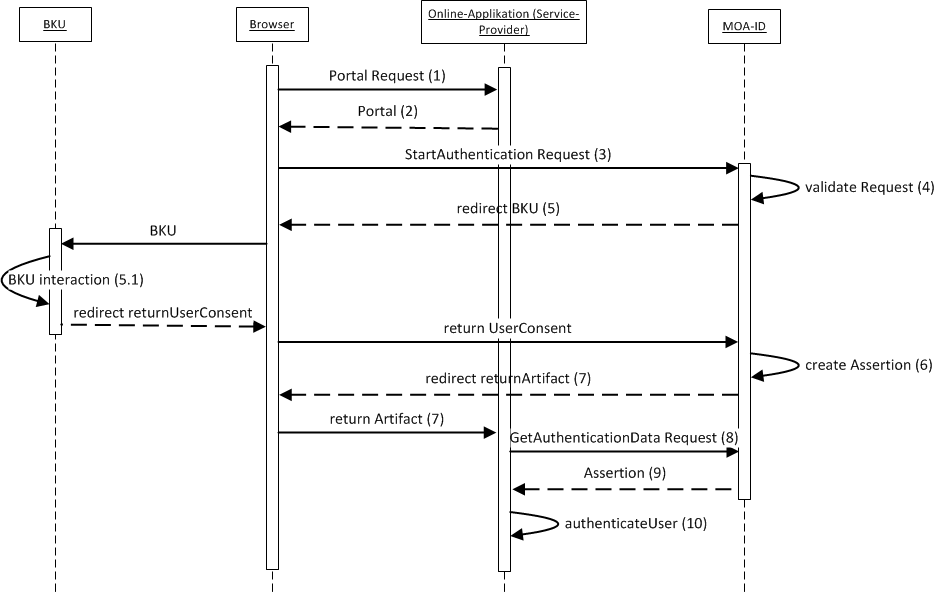

Die nachfolgende Abbildung zeigt das Sequenzdiagramm eines Anmeldevorgangs mittels SAML 1 und des Modules MOA-ID-Auth als Identity Provider. Hierbei wird die aus MOA-ID 1.5.1 bekannte Variante der Bürgerkartenauswahl beim Service Provider verwenden. Aus Gründen der Übersichtlichkeit wurden die Teile welche die Kommunikation mit der Bürgerkartenumgebung oder die Vollmachten-Auswahl betreffen bewusst nicht berücksichtigt.

Zur Verwendung von SAML 1 stellt das Modul MOA-ID-Auth zwei Zugangspunkte zur Kommunikation mit der Online-Applikation (Service Provider) zur Verfügung. Diese Zugangspunkte bezeichnen die URLs unter welchen das Modul MOA-ID-Auth die entsprechenden SAML1 Nachrichten entgegennimmt.

MOA-ID-Auth wird immer durch eine andere (verweisende) Webseite aufgerufen. Diese Webseite kann z.B. Teil eines Portals sein. Der Aufruf erfolgt durch einen Verweis der Form, wobei die Parameter sowohl als http GET als auch als http POST an MOA-ID-Auth übergeben werden können.

<a href="https://<moa-id-server-und-pfad>/StartAuthentication ?Target=<geschäftsbereich> &OA=<oa-url> &bkuURI=<bku-url> &Template=<template-url> &useMandate=false &CCC=<ccc>">

| Name | Beispielwert | Beschreibung |

|---|---|---|

| <moa-id-server-und-pfad> | https://demo.egiz.gv.at/ demoportal_moaid-2.0/ |

Server und Pfad, wo MOA-ID-AUTH installiert ist |

| Target=<geschäftsbereich> | BF | Angabe, für welches Verfahren (öffentlicher Bereich) der Benutzer authentisiert werden soll. Dieser Parameter wird jedoch durch den in entsprechenden Parameter in der online-applikationsspezifischen Konfiguration überschrieben. |

| OA=<oa-url> | https://demo.egiz.gv.at/demoportal-demologin/securearea.action | Webseite, auf die der Browser nach erfolgter Authentisierung weitergeleitet werden soll |

| bkuURI=<bku-url> | https://127.0.0.1:3496/https-security-layer-request | URL auf die Bürgerkartenumgebung, welche für die Authentifizierung der Benutzerin oder des Benutzers verwendet werden soll. Hinweis: Wird dieser Parameter nicht übertragen, antwortet das Modul MOA-ID-Auth mit einem bei MOA-ID-Auth hinterlegten Bürgerkartentemplate. |

| Template=<template-url> | https://demo.egiz.gv.at/moa-id-auth/template_onlineBKU.html | Optional: URL auf die HTML Vorlage für den Security-Layer Request, welcher für die Kommunikation mit der Bürgerkartenumgebung verwendet wird. Die URL muss in der online-applikationsspezifischen Konfiguration von MOA-ID-Auth hinterlegt werden (siehe Parameter SecurityLayerTemplates). Ist dieser Parameter nicht vorhanden, verwendet MOA-ID-Auth das für diese Online-Applikation hinterlegten Security-Layer Template (siehe Parameter SecurityLayerTemplates). |

| useMandate=<true/false> | true / false | Optional: Gibt an ob eine Anmeldung im Online-Vollmachten-Modus durchgeführt werden soll (=true) oder nicht (=false); |

| CCC=<ccc> | BE, SI, | Optional: Gibt an ob die Anmeldung mittels STORK im angegebenen Land erfolgen soll. Die Angabe erfolgt mit dem Ländercode (Bsp: PT, LU, ES, ...) des jeweiligen Landes. |

| sourceID=<xxxxxxx> | abcdef141245 | Optional: Die sourceID fließt in die Generierung des SAML1 Artifacts, welches an den Service Provider returniert wird, ein. Detailinformationen zur Generierung des SAML1 Artifacts und zur sourceID finden Sie in der SAML1 Spezifikation. |

Nach erfolgter Authentisierung stehen in MOA-ID-AUTH Anmeldedaten zum Abholen bereit, und MOA-ID-AUTH veranlasst einen Redirect zur Online-Applikation (OA).

In diesem Redirect werden der Geschäftsbereich und ein SAML-Artifact als Parameter übergeben.

<a href="https://<oa-url>?Target=<geschäftsbereich>&SAMLArtifact=<saml-artifact>">

| oa-url> | URL, der beim Aufruf von MOA-ID-AUTH als Parameter "OA" übergeben wurde |

| Target=<geschäftsbereich> | Parameter, der beim Aufruf von MOA-ID-AUTH übergeben wurde |

| SAMLArtifact=<saml-artifact> | SAML-Artifact, das von MOA-ID-AUTH zu den Anmeldedaten erstellt wurde. Mithilfe dieses SAML-Artifacts kann die OA die Anmeldedaten von MOA-ID-AUTH abholen. |

Der Service Provider kann anschließend die Assertion, welche die Anmeldedaten oder eine Fehlermeldung beinhaltet, unter Verwendung des SAMLArtifact, am Modul MOA-ID-Auth abholen.

Das MOA-ID-AUTH Web Service wird über einen <samlp:Request> aufgerufen. Der <samlp:Request> enthält in einem <samlp:AssertionArtifact> das von MOA-ID-AUTH übergebene SAML-Artifact.

MOA-ID-AUTH liefert als Antwort einen <samlp:Response>. Die Anmeldedaten sind im <samlp:Response> in Form einer <saml:Assertion> enthalten.

Sollte während des Anmeldevorgangs ein Fehler aufgetreten sein, antwortet das Modul MOA-ID-Auth mit einer Fehlerbeschreibung in der SAML Response. Das Element /samlp:Response/samlp:Status/samlp:StatusCode/ beinhaltet auf jeden Fall einen allgemeinen Fehlercode laut SAML1 Spezifikation. Zusätzlich kann das Element /samlp:Response/samlp:Status/samlp:StatusCode/samlp:StatusCode/einen MOA-ID-Auth Fehlercode (siehe Kapitel 1.3) beinhalten. Außerdem erfolgt eine kurze textuelle Fehlerbeschreibung im Element /samlp:Response/samlp:Status/samlp:StatusMessage/.

Der detaillierte Aufbau der <saml:Assertion> zu den Anmeldedaten ist in der Spezifikation MOA-ID 1.4 beschrieben.

| Spezifikation | Link |

|---|---|

Security Layer Spezifikation V1.2.0 |

http://www.buergerkarte.at/konzept/securitylayer/spezifikation/20140114/ |

| Online-Vollmachten Spezifikation | http://reference.e-government.gv.at/AG-II-Architektur-mis-1-1-0.2890.0.html |

| PVP 2.1 S-Profil Spezifikation | http://reference.e-government.gv.at/uploads/media/PVP2-S-Profil_2_0_0_a-2011-08-31.pdf |

| OpenID Connect | http://openid.net/connect/ |

| STORK 2 | @TODO Link |

| Metadata for the OASIS Security Assertion Markup Language (SAML) V2.0 | http://docs.oasis-open.org/security/saml/v2.0/saml-metadata-2.0-os.pdf |

| Assertions and Protocols for the OASIS Security Assertion Markup Language (SAML) V2.0 | http://docs.oasis-open.org/security/saml/v2.0/saml-core-2.0-os.pdf |

| Assertions and Protocols for the OASIS Security Assertion Markup Language (SAML) V1.1 | https://www.oasis-open.org/committees/download.php/3406/oasis-sstc-saml-core-1.1.pdf |